1.信息融合技术

1.1 信息融合的概念

信息融合一词最早出现在七十年代末期,在军事C3I系统中被首先提出,由于信息融合涉及的内容具有广泛性和多样性,并且在不同时期所赋予的含义又不尽相同,因此,信息融合的定义可以概括为:充分利用不同时间和空间的多传感器信息资源。采用计算机技术对按时序获得的若干传感器的观测信息在一定准则下加以自动分析、优化综合以完成所需的决策和估计任务而进行的信息处理过程。

1.2 信息融合的方法

信息融合作为一种对数据资源进行综合处理的技术,已成功的应用于众多研究领域,具体的融合方法很多,应用在网络安全方面的主要有:

1.2.1 D—S证据理论:将待分析的问题或者命题分解为各个子问题、子命题,分别对各子问题、子命题单独进行相应的处理,然后应用Dempster合成规则实现信息的融合,再按照决策规则得到处理结果。

1.2.2 模糊集理论:基本思想是把普通集合中的绝对隶属关系灵活化,使元素对集合的隶属度从原来能取(0,1)中的值扩充到可以取[0,1]区间的任一数值,因此很适合用来对传感器信息的不确定性进行描述和处理。

1.2.3 粗糙集理论:是一种研究不完整数据和不确定性知识的强有力的数学工具,其优点是不需要预先给定检测对象的某些属性或特征的数学描述,而是直接从给定问题的知识分类出发。通过不可分辨关系和不可分辨类确定对象的知识约简,导出问题的决策规则。

1.2.4 神经网络法:神经网络具有较强的容错性和自组织、自学习、自适应能力,能够实现复杂的映射。神经网络的优越性和强大的非线性处理能力,能够很好的满足多传感器信息融合技术的要求。

2.信息融合技术在网络安全中的应用

2.1 传统的网络安全技术措施和不足

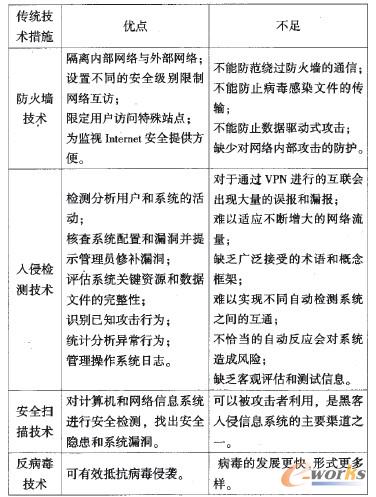

为了实现计算机网络的安全性,针对网络带来的威胁,目前国内外采取的技术措施主要有:防火墙技术、入侵检测技术、安全扫描技术、反病毒技术等涮。这些措施在一定程度上保护了网络的安全,但仍存在不足,具体分析见表1。

表1 传统技术措施的优点和不足